تخيل أن هاتفك الذكي Samsung Galaxy عبارة عن قبو، لا يخزن صورك ورسائلك فحسب، بل أيضًا معلوماتك الشخصية وتفاصيلك المالية وحتى هويتك الرقمية. مع التهديدات السيبرانية الكامنة في كل زاوية، أصبحت الحاجة إلى أمان قوي للهاتف المحمول أكثر وضوحًا من أي وقت مضى.

ومع ذلك، كن مطمئنًا، في مجال أمان الهاتف المحمول، فإن التطور مستمر، ويجلب معه بارقة أمل - الانتقال من رقم IMEI إلى عالم القياسات الحيوية المتطور.

من IMEI إلى القياسات الحيوية: رحلة أمن الهاتف المحمول

تصور رقم IMEI باعتباره العمود الفقري لأمن الهاتف المحمول، وهو بمثابة حارس رقمي يراقب كل حركة يقوم بها جهازك. يعمل هذا المعرف الفريد، الذي يشبه الرقم التسلسلي المختوم على كل جهاز، بمثابة جواز سفر رقمي، مما يسهل الاتصال بين هاتفك الذكي ومقدمي الخدمة. وفي حالات السرقة أو الفقدان، فهو بمثابة شريان الحياة، مما يمكّن السلطات من تعقب الأجهزة المسروقة واستعادتها. ومع ذلك، مع تقدم التكنولوجيا، تتزايد الحاجة إلى تدابير أمنية أكثر قوة.

وسط هذا المشهد المتطور، تبرز إحدى الإضافات المهمة إلى ترسانة الأمان الخاصة بك، وهي VPN. في حين أن رقم IMEI يوفر حماية خاصة بالجهاز، فإن استخدام ExpressVPN لجهاز التوجيه يوسع درعه ليشمل شبكتك بالكامل. فهو يقوم بتشفير اتصالك بالإنترنت، ويحمي بياناتك من أعين المتطفلين والتهديدات المحتملة.

صعود الأمن البيومتري

لقد برز الأمان البيومتري باعتباره حجر الزاوية في حماية الأجهزة المحمولة، حيث يقدم بديلاً قويًا لطرق المصادقة التقليدية. بدلاً من الاعتماد على كلمات مرور معقدة أو رموز PIN الضعيفة، تستخدم المصادقة البيومترية خصائص بيولوجية فريدة - مثل بصمات الأصابع، أو ملامح الوجه، أو أنماط قزحية العين - لمنح الوصول إلى الأجهزة الرقمية. تعمل هذه التقنية على تبسيط عملية المصادقة، مما يوفر للمستخدمين وسيلة سلسة وآمنة لفتح أجهزتهم.

مزايا الأمن البيومتري

لا يمكن المبالغة في تقدير الراحة التي توفرها المصادقة البيومترية في عالم سريع الخطى حيث كل ثانية لها أهميتها؛ إن القدرة على فتح هاتفك الذكي بلمسة بسيطة أو نظرة سريعة تلغي الحاجة إلى إجراءات تسجيل الدخول المرهقة. بالإضافة إلى الراحة، يوفر الأمان البيومتري مستوى لا مثيل له من الحماية. باستخدام السمات البيولوجية الشخصية، فإنه يخلق حاجزًا آمنًا للغاية ضد الوصول غير المصرح به. يشبه هذا المستوى من الأمان وجود وصي مخصص عند مدخل المجال الرقمي الخاص بك، مما يضمن أن الأفراد المصرح لهم فقط يمكنهم الوصول.

الأخطاء الشائعة ونصائح للنجاح

في حين أن الأمن البيومتري يوفر مزايا كبيرة، فمن الضروري التعامل مع تنفيذه بحذر، مع الأخذ في الاعتبار ليس فقط قدراته التقنية ولكن أيضًا آثاره الأخلاقية. لا يتم إنشاء جميع أجهزة الاستشعار البيومترية على قدم المساواة، والاستثمار في الأجهزة دون المستوى قد يعرض الأمان والخصوصية للخطر. لذلك، من الضروري إعطاء الأولوية للأجهزة المجهزة بقدرات بيومترية عالية الجودة، مما يضمن المصادقة الموثوقة مع تقليل مخاطر الوصول غير المصرح به.

مخاوف أخلاقية

أحد المخاوف الأخلاقية الأساسية المحيطة بالمصادقة البيومترية هو احتمال إساءة استخدام البيانات الشخصية وإساءة استخدامها. تعتبر المعلومات البيومترية، مثل بصمات الأصابع أو ملامح الوجه، حساسة بطبيعتها، لأنها فريدة لكل فرد ولا يمكن تغييرها أو استبدالها. وبالتالي، فإن جمع البيانات البيومترية أو استغلالها بشكل غير مصرح به يثير مخاوف خطيرة تتعلق بالخصوصية، حيث يمكن أن يؤدي إلى سرقة الهوية والمراقبة وأشكال أخرى من الضرر الرقمي.

النتائج السلبية

في حين أن المصادقة البيومترية توفر أمانًا معززًا، إلا أن هناك نتائج سلبية محتملة مرتبطة باستخدامها. على سبيل المثال، وجدت الأبحاث المنشورة في مجلة "IEEE Transactions on Information Forensics and Security" أن بعض أنظمة القياسات الحيوية، مثل التعرف على الوجه، يمكن أن تظهر معدلات خطأ عالية، مما يؤدي إلى نتائج إيجابية وسلبية كاذبة. وقد يؤدي ذلك إلى حرمان المستخدمين من الوصول إلى أجهزتهم أو بياناتهم، مما يؤدي إلى الإحباط والإزعاج.

علاوة على ذلك، فإن الاعتماد على البيانات البيومترية للتوثيق ينطوي على مخاطر جديدة، مثل احتمال سرقة الهوية من خلال النسخ غير المصرح به أو انتحال السمات البيومترية. بالإضافة إلى ذلك، أثيرت مخاوف بشأن احتمال التمييز والتحيز في أنظمة القياسات الحيوية، لا سيما في الحالات التي قد تتأثر فيها مجموعات ديموغرافية معينة بشكل غير متناسب.

ما يحمله مستقبل المصادقة البيومترية

وبالنظر إلى المستقبل، فإن مستقبل المصادقة البيومترية يحمل في طياته الوعود والتحديات. فمن ناحية، فإن التقدم في تكنولوجيا القياسات الحيوية، مثل تحسين الدقة والموثوقية، لديه القدرة على تعزيز الأمن والراحة للمستخدمين. قد تلعب المصادقة البيومترية أيضًا دورًا حيويًا في المجالات الناشئة مثل الرعاية الصحية، حيث يمكن استخدامها لتحديد هوية المريض والتحكم في الوصول.

ومع ذلك، مع انتشار أنظمة القياسات الحيوية على نطاق أوسع، فمن الضروري معالجة المخاوف المحيطة بالخصوصية والأمن والأخلاق. ويشمل ذلك تنفيذ تدابير قوية لحماية البيانات، وضمان الشفافية والمساءلة في استخدام البيانات البيومترية، والحماية من إساءة استخدام السلطة المحتملة. في نهاية المطاف، سيعتمد مستقبل المصادقة البيومترية على مدى فعالية الموازنة بين فوائد الأمان والراحة والحاجة إلى حماية الخصوصية والحقوق الفردية.

احتضان مستقبل الأمن المحمول

من خلال التنقل في المشهد المتغير باستمرار لتكنولوجيا الهاتف المحمول، فإن الانتقال من IMEI إلى القياسات الحيوية يدل على تقدم كبير في مجال الأمن. ومع ذلك، فإن ضمان الحماية الشاملة لأصولنا الرقمية يتطلب اتباع نهج متعدد الأوجه يتجاوز المصادقة البيومترية وحدها. ومن خلال دمج الأدوات والممارسات الأمنية المختلفة، يمكننا تعزيز دفاعاتنا وحماية هوياتنا الرقمية بثقة.

من خلال تبني نهج شامل لأمن الأجهزة المحمولة يتضمن القياسات الحيوية والشبكات الافتراضية الخاصة (VPN) والمصادقة متعددة العوامل وغيرها من الأدوات والممارسات المتقدمة، يمكننا التنقل في المشهد الرقمي بثقة، مع العلم أن هوياتنا الرقمية ومعلوماتنا الحساسة محمية ضد التهديدات المتطورة. في نهاية المطاف، يعتمد مستقبل أمن الهاتف المحمول على التزامنا الجماعي بالابتكار والمساءلة والحفاظ على حقوق الخصوصية الفردية في عالم مترابط بشكل متزايد.

مع استمرار تطور أمان الأجهزة المحمولة، فإن كل تقدم يجعلنا أقرب إلى مستقبل أكثر أمانًا وأمانًا. يشير الانتقال من IMEI إلى القياسات الحيوية إلى التقدم في حماية الأصول الرقمية والحفاظ على خصوصية المستخدم. ومن خلال تبني هذه الابتكارات، فإننا نمكن أنفسنا من التنقل في المشهد الرقمي بثقة، مع العلم أن أجهزتنا محمية بأحدث تقنيات الأمان. وبينما نمضي قدمًا، دعونا نظل يقظين في إعطاء الأولوية للأمن وتبني الإمكانيات التي توفرها المصادقة البيومترية في تأمين عالمنا الرقمي.

تطبيق تتبع واتساب لسلامة الأطفال: دليل للآباء

يتعرض الكثير من الأطفال للعالم الرقمي هذه الأيام. وأصبح التواصل مع الآخرين من خلال تطبيقات المراسلة المختلفة أمرًا طبيعيًا. ورغم أن هذه التطبيقات قد تكون مفيدة للغاية، إلا أنها تنطوي على مخاطر للمستخدمين الأصغر سنًا.

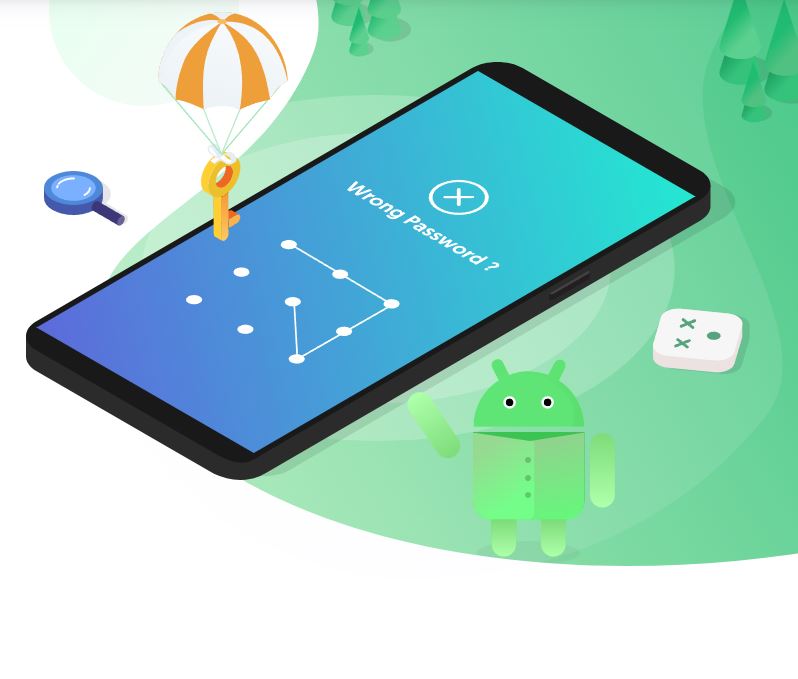

فتح قفل هاتف Xiaomi/Redmi بدون كود: الأمر سهل

هل تتلقى رسالة "هذا الجهاز مقفل" على هاتف Xiaomi أو Redmi الخاص بك؟ لا داعي للذعر! إن فتح قفل هاتف Xiaomi الذكي بدون رمز يمثل تحديًا يؤثر على العديد من المستخدمين. في هذه المقالة، سنوضح لك كيفية تحقيق فتح قفل هاتف Xiaomi وRedmi بدون رمز باستخدام طرق مختلفة. سنقدم لك تعليمات مفصلة حتى تتمكن من فتح قفل جهاز Xiaomi الخاص بك بنجاح. واصل القراءة واكتشف طرقًا بسيطة وفعالة لفتح قفل جهاز Xiaomi الخاص بك بسرعة وأمان.

البحث عن التميز: كيفية تحديد أفضل وكالات Webflow في نيويورك

تتميز مدينة نيويورك في الولايات المتحدة بمشهد رقمي نابض بالحياة مع مجموعة من وكالات Webflow المستعدة لتلبية الاحتياجات المتقدمة للشركات الناشئة والشركات الراسخة على حد سواء. ومع سعي الشركات إلى الابتكار والتنافس في سوق تتطور ديناميكيًا، ارتفع الطلب على وكالات تطوير Webflow الماهرة، والمعروفة بخبرتها في تصميم وتطوير مواقع الويب.

7 اتجاهات تكنولوجية تشكل الاتصالات متعددة القنوات

هل تساءلت يومًا كيف تتواصل الشركات بسلاسة مع العملاء عبر قنوات متعددة، سواء من خلال وسائل التواصل الاجتماعي أو البريد الإلكتروني أو التفاعلات داخل المتجر؟ في عالمنا الرقمي اليوم، لم يعد التواصل متعدد القنوات مجرد اتجاه؛ بل أصبح ضرورة.

كيفية التحقق من معرف EID الخاص بجهاز iPhone الخاص بك: دليل بسيط

في عالم اليوم الرقمي، يمكن أن يكون فهم بطاقة eSIM الخاصة بجهاز iPhone ومعرفها الفريد EID (مستند الهوية المضمن) مفيدًا بشكل لا يصدق. يتطرق هذا الدليل إلى المصطلحات الفنية ويقدم طريقة بسيطة مكونة من خطوتين للعثور على بطاقة الهوية الوطنية (EID) الخاصة بك، مما يجعلها في متناول الجميع.

كيفية التحقق من EID على هاتف Android الخاص بك؟

هل تواجه صعوبة في تحديد موقع EID على هاتف Android الخاص بك؟ لا تتعرق! يقدم هذا الدليل طريقة واضحة وموجزة للعثور على معرف EID الخاص بك، بغض النظر عن طراز جهازك.

ما هو العيد؟ استكشاف عالم eSIMs

انسَ التحسس باستخدام بطاقات SIM الصغيرة! تتوفر شرائح eSIM لتوفر لك طريقة ملائمة لتوصيل أجهزتك. ولكن ما هو EID، ولماذا يهم؟

أفضل 3 طرق لنقل البيانات من iPad القديم إلى iPad الجديد بدون iCloud

هل تريد معرفة كيفية نقل البيانات من iPad القديم إلى iPad الجديد ؟ أعلنت شركة Apple عن حدث خاص يوم 7 مايو الساعة 7 صباحًا بتوقيت المحيط الهادئ (10 صباحًا بالتوقيت الشرقي) حيث كشفت عن طرازات iPad Pro وiPad Air الجديدة. بعض المستخدمين متحمسون ولكن لديهم فضول أيضًا بشأن تعلم كيفية نقل iPad القديم إلى iPad الجديد دون استخدام iCloud.

وقد يفضلون عمليات نقل أسرع وأكثر تحكمًا عبر الاتصالات السلكية، خاصة إذا كان هناك الكثير من البيانات المطلوب نقلها. في حين أن سرعة iCloud البطيئة وسعة التخزين المجانية المحدودة (5 جيجابايت فقط) قد لا تلبي احتياجات الجميع من البيانات.

لذا، لدينا ثلاث طرق لنقل iPad إلى iPad الجديد، مع iCloud أو بدونه. علاوة على ذلك، فقد شاركنا أيضًا بعض النصائح الإضافية حول نقل ملفات Procreate إلى iPad الجديد أيضًا.